Cyberjura Capture The Flag (CCTF) – 2025

- перевірити та розвинути практичні кібернавички (виявлення вразливостей, шифрування, пошук інформації);

- розвивати критичне та аналітичне мислення, інформаційно-психологічну стійкість;

- систематизувати відбір і гармонізувати підготовку майбутнього офіцера: розвідник, інформаційний інженер, аналітик, управлінець, воїн (особа, що приймає відповідальне рішення в не простій ситуації);

- вчитись мислити як хакер, щоби захищати системи ефективніше і асиметрично.

Умови кіберзмагань доводяться безпосередньо командам-учасницям (https://forms.gle/4BjWV3kK1qQSsFy39).

ГАЛЕНКО Іван Вікторович,

віце-президент МГО МАІ - голова;

ГОНЧАРУК Василь Віталійович,

голова Асоціації виробників безпілотних систем та супутніх технологій “Армада”

ГРИЦЕВИЧ Тарас Любомирович, підполковник, заступник начальника ліцею з виховної роботи Львівського ліцею з посиленою військово-фізичною підготовкою імені Героїв Крут

КОСТИРЯ Всеволод Юрійович

КШАНОВСЬКИЙ Владислав

Станіславович, майор, командир взводу - офіцер-вихователь Київського

військового ліцею імені Івана Богуна

ЛАСТОВЕЦЬ Олександр Олександрович,

капітан, викладач кафедри кібербезпеки Військового інституту телекомунікацій та

інформатизації імені Героїв Крут

МІХЄЄВ Юрій Іванович, полковник,

доцент кафедри Інформаційної боротьби Інституту стратегічних

СЕРЕДИНІН Євгеній Самійлович,

директор ТОВ “Есрай-Україна” (офіційний представник Компанії Esri, США –

постачальник і спонсор ГІС-технологій)

ТОЛМАЧОВ Ігор В’ячеславович,

майор, викладач кафедри кіберборотьби Інституту інформаційно-комунікаційних технологій

та кібероборони Національного університету

оборони України

ШЕСТАК Ярослав Іванович, ІОЦ

ГЦІТ КНТЕУ, cтарший викладач кафедри інженерії програмного забезпечення та

кібербезпеки

ШЕРЕМЕТА ІВАН, керівник гуртка "Кіберджура" Львівського ліцею імені Героїв Крут.

ЛЕБІДЬ Олексій Григорович, доктор технічних наук, старший дослідник, Заступник директора з наукової роботи Інституту телекомунікацій і глобального інформаційного простору Національної академії наук України - голова журі.

БІГДАН Андрій Миколайович, капітан, офіцер відділу кібернетичної безпеки інформаційних систем Центру кібернетичної безпеки інформаційно-телекомунікаційних систем військової частини А0334

ЗАПОРОЖЕЦЬ Аліна Вікторівна, Управління гуманітарного забезпечення МОУ, головний спеціаліст відділу військово-патріотичного виховання

ЛАВРИК Іван Васильович, доцент

кафедри кібербезпеки Військового інституту телекомунікацій та інформатизації

імені Героїв Крут

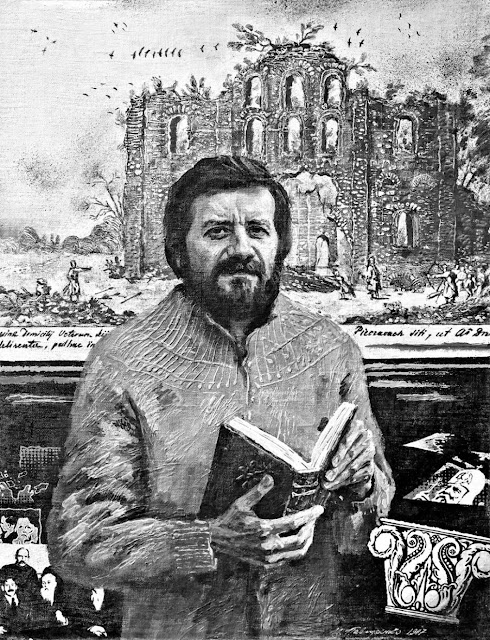

ПІСКУН Валентина Миколаївна, доктор історичних наук, професор, Завідувач Відділу "Джерелознавства новітньої історії України" Інституту української археографії та джерелознавства ім. М. С. Грушевського

ДОВІДКА ДЛЯ УЧАСНИКІВ CCTF

Базові методи кодування, шифрування та стеганографії

Що таке CTF?

CTF (Capture The Flag) — це змагання, в якому учасники розв’язують завдання з кібербезпеки.

Ціль — знайти спеціальні рядки flag{...}, розшифрувавши повідомлення, обробивши файли або виявивши приховані дані.

Часто вживані методи

1. ROT13

Простий шифр: кожна літера латиниці замінюється на ту, що стоїть на 13 позицій далі в алфавіті. Застосування двічі повертає початкове повідомлення.

Приклад: URYYB → HELLO

🔗 Спробувати онлайн: https://rot13.com/

2. Caesar Cipher (Шифр Цезаря)

Класичний шифр, де кожну букву латинського алфавіту зміщують на фіксовану кількість позицій (напр. на 3).

HELLO, зсув 3 → KHOOR

🔗 Онлайн-декодування / перебір усіх зсувів: https://cryptii.com/pipes/caesar-cipher

3. Base64

Метод кодування (не шифрування!), який перетворює текст у набір символів A–Z, a–z, 0–9, +, /, =. Часто використовується в інтернет-протоколах.

Hello → SGVsbG8=

🔗 Онлайн-декодування:

https://gchq.github.io/CyberChef/#recipe=From_Base64()

4. Morse Code (Азбука Морзе)

Кожна літера кодується у вигляді крапок . і тире -.

HELLO → .... . .-.. .-.. ---

🔗 Онлайн-декодер: https://morsecode.world/international/translator.html

5. Hex (Шістнадцяткове кодування)

Кожен символ записується як число в шістнадцятковій системі.

Hello → 48 65 6c 6c 6f

🔗 Декодувати можна тут:

https://www.rapidtables.com/convert/number/hex-to-ascii.html

https://gchq.github.io/CyberChef/#recipe=From_Hex()

6. ASCII (таблиця символів)

У комп’ютерах кожен символ має свій ASCII-код — ціле число.

H = 72, e = 101, l = 108

🔗 Онлайн-перетворення чисел в символи: https://www.branah.com/ascii-converter

7. Binary (Двійковий код)

Текст закодовано послідовністю 0 та 1.

Hello → 01001000 01100101 01101100 01101100 01101111

🔗 Онлайн-декодер:

https://www.rapidtables.com/convert/number/binary-to-ascii.html

https://gchq.github.io/CyberChef/#recipe=From_Binary()

8. Стеганографія (Steganography)

Метод приховування інформації в зображеннях, аудіо або файлах.

Прапор може бути захований у пікселях, метаданих або звуках.

Онлайн-інструменти:

Рекомендовані програми: StegSolve, zsteg, exiftool

Порада: звертай увагу на підозріло великі розміри файлів, порожні області, незвичайні метадані.

Поради

- Читай уважно назву завдання, опис і імена файлів — вони можуть бути підказками.

- Якщо бачиш незрозумілий текст — встав його у декодер ROT13, Base64 або Caesar.

- У стеганографії — не вір візуальній картинці, аналізуй структуру файлу.

- Всі прапори мають формат: flag{текст}

Бажаємо успіху!

У CTF перемагає той, хто мислить нестандартно.

Де можна спробувати свої сили та потренуватися

1) https://play.picoctf.org/practice?category=2&difficulty=1&page=1

2) https://ctflearn.com/challenge/1/browse

3) https://hackyourmom.com/osvita/spysok-ctf-majdanchykiv/

https://x.com/agents_media/status/1925220802976256281

ВідповістиВидалитиБразилія розкрила мережу із дев'яти російських агентів. Це один із найбільших провалів російських спецслужб

Бразильські спецслужби розкрили мережу із дев'яти законспірованих шпигунів. Цей провал російських спецслужб можна порівняти з провалом 2010 року, коли в США розкрили комірку з 11 шпигунів, проте, на відміну від того випадку, цього разу Бразилія використовувалася не як об'єкт шпигунства, а як конвеєр для створення правдоподібних легенд для агентів, яких потім відправляли в інші країни.

Деталі. Бразилія офіційно не оголошувала результатів роботи своїх спецслужб. Прізвища викритих російських шпигунів назвали The New York Times у рамках журналістського розслідування. З дев'яти учасників шпигунської мережі шістьох досі не називалися.

▪️ Операція з демонтажу кремлівської шпигунської мережі, якій бразильські спецслужби дали назву «Схід», розпочалася у квітні 2022 року. Тоді ЦРУ передало Бразилії інформацію про володаря бразильського паспорта Віктора Мюллера Феррейра, який намагався влаштуватися на стажування до Міжнародного кримінального суду. Його справжнє ім'я було Сергій Черкасов і він був співробітником російської військової розвідки. Він був засуджений до 15 років в'язниці, але пізніше його термін скоротили до п'яти років.

▪️ Вивчення його біографії дозволило бразильським спецслужбам зробити приголомшливе відкриття — у Черкасова виявилося справжнє свідоцтво про народження, видане жінці, яка ніколи не мала дітей і померла на початку 1990-х. Після цього поліція почала шукати схожих випадків — правоохоронців цікавили люди, які мали бразильські свідоцтва про народження, але які раптово з'явилися вже у дорослому віці. Цей аналіз дозволив розкрити російську мережу шпигунів.

Національний координаційний центр кібербезпеки

ВідповістиВидалити1 дн. ·

🏆НКЦК ініціював включення кіберзмагань до складу військово-технологічного спорту

Національний координаційний центр кібербезпеки при Рада національної безпеки і оборони України ініціював важливий крок у формуванні сучасної моделі національної безпеки. Відтепер кіберзмагання у форматі CTF (Capture the Flag) офіційно включені до складу військово-технологічного спорту.

📌Ця ініціатива була представлена на форумі «Інновації та розвиток у спорті в умовах війни», що відбувся 20 травня за участю Президента України Володимира Зеленського. Форум став платформою для обговорення інтеграції сучасних технологій у фізичну та психологічну адаптацію ветеранів, підготовки кадрів для оборонної сфери та популяризації технологічних навичок серед молоді.

📌До обговорення в панельній дискусії долучилися представники Міністерство оборони України, Міністерство молоді та спорту України, Міністерство цифрової трансформації України, Головне управління розвідки Міністерства оборони України та Рада національної безпеки і оборони України.

📌Зокрема, Заступник Секретаря РНБО України Сергій Демедюк акцентував на необхідності інституалізації нової моделі військово-прикладного спорту, що поєднує фізичну активність, інтелектуальні виклики та технологічні знання.

✏️«Військово-технологічний спорт – це нова платформа підготовки спеціалістів, що поєднує практику, досвід, технології та інновації. Ми маємо чітке розуміння: лише системна підготовка та створення умов для реалізації потенціалу українських фахівців – запорука національної безпеки в умовах гібридної війни», – зазначив Сергій Демедюк.

✅Окремо він підкреслив, що ключовим пріоритетом є захист інфраструктури, яка забезпечує розробку, управління та бойове застосування дронів, наземних роботизованих систем і систем зв'язку. Саме з цією метою НКЦК було включено до військово-технологічного спорту змагання формату CTF, де учасники відпрацьовують практичні навички виявлення й нейтралізації кіберзагроз, які можуть бути спрямовані, зокрема на цю інфраструктуру. Такий підхід дозволяє формувати готовність фахівців до протидії реальним кібератакам у сфері військових технологій.

📌Під час форуму також відбулись практичні змагання за Кубок України з військово-технологічного спорту в дисциплінах:

🏆 Кіберзмагання (CTF);

🏆 Технічні перегони FPV-дронів;

🏆 Виконання місій наземними роботизованими комплексами.

НКЦК продовжує працювати над розвитком національної екосистеми кіберстійкості, де спорт, наука і технології об’єднуються для спільної мети – захисту України.

Детальніше про захід: https://www.rnbo.gov.ua/ua/Diialnist/7178.html

Конкурс "Відун" проводився в онлайн форматі. Всім бажаючим роям гри "Джура" була надана можливість взяти у ньому участь. Система Classtime зафіксувала 2644 відповіді, з них 1648 відповідей з результатом 30 балів (результат Вашого рою) і вище. Відповідно до листа Міністерства освіти і науки України № 6/641-20 від 18.05.2020 «Про проведення Всеукраїнського онлайн-конкурсу «Відун» нагородження дипломами УДЦНПВКТУМ передбачено тільки для роїв-переможців та роїв-призерів (40-45 балів у старшій віковій групі - 15-17 років).

ВідповістиВидалити